���ư�ñ���ͻ�ư�ȫ��ͻ��˼�� �ټ�CIH�̸�

������“ͻ��”��ñ���2015�������죬�������ࡢѧ�����࣬��ȫ��Ҫͻ�ƣ���ȫ˼�����Ҫͻ�ơ�

���ി�����͵Ĵ�ᣬ�����������죬���ĸ��ܾ��Dz�ʱ����ij�ֿ���������Ͼ��ݽ��ߴ�Ϊ��������Ա�����ڶ��ֲ����ڶ��죬��ʱ�ݽ��������������ú����������˯��ɡ����������������ݶ��Ǻ������ܸߵĸɻ�����֮����ֱ�۵���ʾ��Ƶ������������ʼ������ʮ������������������������Էθ�����������Ĵ��ÿ�ζ���ֱ���ճ����������٣������ȿ���ʱ�������ࡣ��������簲ȫ������������

����

�����“����ǽ”�ϴ��������Ǻ��ˣ���“10086”���ؼ���“����”����ǽ����ǽ�����죬���᳡�Ա�ӰԺ�ĵ�ӰƱ��ʾ�Դ�����ݵ�“����”��������ǰ�����˽�ǽ“��”��ij“��”һ�¡�

�᳡���Wi-Fi�����棬�з�����ս�ģ�������Ϊ“˭���ƽ���”��Wi-Fi——��֪�������˭���������ˡ����и�ֱ�ӵ�Wi-Fi������“ijij��Ƹ”——��ȫ�˲�̫�����ˣ�������ñ�Ӵ������������

����һ��ȥ���Ȥ�¶���ȥ������ư�ñ��ᾹȻ������“�ҳ�”“��ͬ”�μ�——�ڿʹ����ɶ������кܶ�“����”——�ҳ�����һ��ȥ������

ע������

�ٶ�˵һ�²μӰ�ñ�Ӵ�������ע�����1�����Բ�Ҫ�����κ�Wi-Fi����������ȷ��������ʵ����ȫ�ġ������ҾƵ�Ĺ�����Ա��ȷ���˾Ƶ��Wi-Fi���������Ӻ���Ȼ����������“�ղ���λ��Ҫ����ľƵ���Ա����”2�����Բ�Ҫͨ�����������źţ��շ��κ���Ϣ�������ֻ����š�

��������˼�Ķ���

��������ҷ���һЩ����������������������˼�Ķ�����

1.�����е���ҵ��ȫ�Ŷ�

ȥ�Ķ���ȫ�ܼ����ɭ��һ���ϳ�����������ҵ��ȫ�Ŷ���δ�����һ��һ����������������ȥ�Ķ��İ�ȫ�Ŷ���Ҫ��������“�Ĵ����”��������ȫ��в��������ȫ���������������˹�˾������ƶ����̣���������Ҫ����Ͷ�뵽��ҵ������ҵ��ȫ������

��̸��ҵ��Ͱ�ȫ��ƽ��ʱ������ɭ���“��ȫ��ʹ����ʲô���������գ������Ʒ��գ�”��ȫҪȥ����������“����”��“����”��ҵ�����ߺ�ȥ����ȫҲδ�����ɣ���ȫ�����ʱ��Ҫ���պá�

2.��DDoS����ƴ�IJ����Ǽ���

���Խ��������ܶӵ�ͯ孿Ƴ��dz���Ĭ����̨��һ���˵“�ҽ���û�д���������Ϊ�Ҳ����ô�������������ˮ����”(��ʱ����Ѹ������)��ͯ���Ҫ�����˵�ǰ����DDoS�����������ĿǰDDoS����Ŀ�����������Ϊ������������ҵ��˾��������Ϸ�������Ƿ���DDoS����������ǧ��ٹ֣�����Ϊ��“����”���ɵ�“����”��Ϊ�˱���“CF”��Ϸ������һ�ȵȡ����������������ܸ㶨DDoS����ô���ܿ�ϧ������DDoS�������ܽ���������������Ҫƴ�ʽ�ƴ������

3.û���ƽⲻ�˵ļӿ�

�Ϻ���ͨ��ѧ�����ϵ�ڶ���ʿ���IJ�ͬѧ�����˰��ӿǵ��ƽ��Լ������ƶ�Ӧ�ð�ȫ��һЩ�뷨����ʵ�������Ƕȶ��ԣ������ܵ��ƶ�Ӧ�ð�ȫ�ӿǶ��ܱ��ƽ⡣�������ڵĶ�����߶�Ҫ�����ƽ���Լ۱ȣ��ƽ��ȴ����Ǯ��APP�ɲ����������ᡣ��ҵ���Ľ��죬��ȫ�Ѿ����ٽ��Ǽ����������ˡ�

���IJ������ƶ�Ӧ�õİ�ȫ�ӹ�������������д���֮ǰ���ӹ�Ҫ����IT������ܹ���������С��Χ��С�����Եļӹ̣���Ϊ����ӹ̿�������û�п���ȫ�ֶ���Ӧ�����д�������Ԥ֪��Ӱ�졣���⣬��Ӧ�õİ�ȫ�ӹ�Ҫ����“����+��ȫ��+������”����������밲ȫ�ӿ�Ҫ���ϣ�������JAVAת��ΪNative�����ӷ�������Ѷȡ�

4.�鳢��“��”��P2P����

P2P�����������Ǹ�“�ö���”��ĿǰΪֹ���еİ�ȫ��в��������“����”��һ�顣���͵������ⲻ�ϣ�������ط�!——�÷��Ĵ������ˡ�

�������̰�ȫ���ι���ʦ�������ܣ�ҵ�����ȱ�ݡ��ֻ�������֤ȱ�ݡ�XSS��վ�ű���������Ϣй¶�ȵ�����Ϊ���صĻ��������ڰ�ȫ��в��

�����������ڿ������𣬵����IT��Ա��˼�뻹ԶԶû�и��ϣ���ʹӸ�Դ��Ϊ���������ڵİ�ȫ©��������������ͬʱ��P2P�����ļ������绷��������ȫ�����ϵͣ���ʹ���������ٸ�������(����)�ڲ����ⲿ���ա����⣬���ǻ��ڳ��Խ��������ݽ�����Ϊ������������P2P��“��ë��”��Σ����

5.����WAF�Bypass

���ư�ñ��mayikissyou�����˶�ǶȶԿ�WAF��˼·��ʵ�������磬����http������Windows����ǽ��ϵͳ�߸��ء��ַ���������������WebӦ�õȵȡ�Bypass WAF��˼·���ƶ�һЩ����ġ�WAF����ʶ��ij����������ʵ�ֶ�WAF��ͻ�ơ�

6.��ȫ�������ڷ�������

��ΨƷ�������ʦ����Խ���ΨƷ��İ�ȫ���裬��ʾ���Ŷӳ�Ա������ʮ����ʱ��̨�¹��������²�“ΨƷ�ᰲȫ�ú���”!����Ա�ʾ��ҵ��ȫ�����ĺ�����������ķ������������緢�ֲ��Գ������©���������ĵ��ϵ�©������ַ���ܱ�ö�ٵ�©���ȵȡ�����������ȫӦ����Ӧ��λ������ʱ��Ҫ����ȡ֤����Ϊ“���й����������ۼ�”��

7.Struts2�����ư�ñ�ӽ�

��Ȼ�䣬Struts2�¼���ȥ��Ȼ�Ѿ��������ˡ����������ϴ�ʼ�ˡ���վ��Ӫ“�蹷”����˵��2010��7��9�գ���һ��Xwork RCE POC����(S2-005)��Struts2�����ſ�Ѫ�����������!��ʱApache��ͼ������ʽ��ܷ��գ�ȴ�÷���Խ“���”Խ�ࡣ2013��7��17��Struts2©�����������˸߷塣������Struts2©������������Ȼû��2013��࣬����Ȼ�����������ƣ������������ս������δͣϢ��

2010��7��10��������ʽ��վ��2010��7��15�յ�һ��Struts2©�����������س���2012�꾭�����������о���ñ���Ƿ���Struts2©����Ȼ��ô���á����档2013��Struts2©���ٴα���ʱ�����ư�ñ���ύ�˴�����©�������“��˵�����”��������Struts2�����“��Ե”�����ƾ�����ÿ���7��17�ն�Ϊ��ñ�ӽڡ�

8.��ȫ������

2015��4��8��ij֧��©�����س���4��11�ճ��̱�ʾ�Ѿ���©����4��13�գ���©���ٴα��س�——���̸����Ľ�˵�ǣ������俪���ŶӲ�֪��©�����⣬�ڲ����´���ʱ���Ѿ����Ĵ��뱻���ǣ�©�����ֳ����ˡ���ȫ��IJ������ǰ�ȫ���š���ȫ�Ŷӵ����飬��ȫ��ʶ�ռ����ص�Զ��

OpenSSL“�����Ѫ”©��������ñ����Ѹ�ٷ���ij����������ƽ̨��ȻҲ���ڸ�©�������ϱ����Ʋ�֪ͨ�ó��̺�——“���̺���©��”������ǰ�ñ��Ŭ���˰������ջ���ʵ���Ѿ��غ�“����”�ˡ�

���������������ᶼ��“��”�����µ��˹��Ҷ��Ѿ��������簲ȫ�Ľ��죬�����������dz����������ƣ��������һ��“Ц��”ô��

һ������Ϣ���������ñ��֮���ս����ս�������ڣ���������ҵ�����ں��͵ı�����������ò�������һ������Ϣ������Ҳ����ҵ�dz����Ӱ�ȫ���⣬�еĴ�ͳ��ҵ�İ�ȫ��ʶ����Զ����������ҵ�����Dz��±�����©�����������ͱ����ֵ�©������Ѹ��Ӧ�ԡ�

�˻�������“©��”������“�ڹ�”�������ٿ�ѧ���Ͳ��˰�ȫ�¼���Ҳ����Ҫ����“а”�ˡ�

Ȼ��ס��Щ���ְɣ�����һֱ��������Ϊ��ȫ�������ף�������������ƽ��ɽ��YY-2012��Jannock��xfkxfk��lijiejie�����繫����wefgod����ϼ���ӡ�kobin97��

9.“������”�ֻ�թƭ

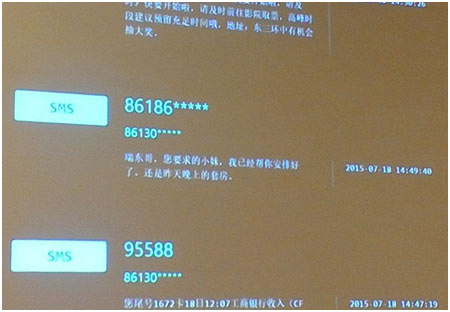

���ư�ñ�ӱ������ڽ���“�ֻ��ű���Ļ�ɫ�ش�”ʱ��“����”���ֳ���λ������̨��ϣ����ڼ������Ҳ���绰��Ȼ���ñ��������һ̨�dz�����˼��Pad(�ֳ����Pad������һ���������)“��”���ڼ������ֻ�����Ϊ“186-8888-8888”���ٴβ��������ֻ�������ʾ���������ĺ��“186-8888-8888”��2���Ӿ㶨��һ��“�绰��թ”�����ⶼ��VoIP������Ӫ��“�ǵĻ�”���������˶����㶨���ַ��ӵ��¶����ѡ�

���ڵ��������թƭ��ʵ��“����”������û�����PC�ϵ�����ӵ�¼������վ����թ�ᰴ������������������ת����������վ������û������ֻ���ֱ�ӵ㿪�����ӣ���ô��ϲƭ�ӣ��ֵ���һ��“��”��

���ں����Ƕ���“���Dz���������ң�����ֻ������ҵİ��˹�”���ݲ���ȫͳ�ƣ�ÿ������������վ50-150����ÿ�������ܺ��߽�ǧ�ˡ���������ͳ�����������ϵ��ܺ�����Ů��ʵ��һ������17-25��֮�����Ⱥ�������ϵ����������ζ�Ϊ��ѧ������ѧ�����ոչ����ߣ�����Ϣ��ҵ���˽���˾�Ȼ���ܺ���������ߣ���ĺ������ɻ�(���߱Ƚ���ο���ǣ������ϸ�ĸ�ھ����˱��ߵĶ��“���簲ȫ�ռ�����”����һ�п��ɵĵ绰�����Ŷ������ұ�����֤һ����˵��)

���⣬“721521”��Ȼ�����п�ʹ����������֮һ������ɶ�����أ�

10.�������ֻ���

�Ϻ���ͨ��ѧLoCCSʵ���ҵĸ����Ϊ�ֳ��İ�ñ�������ˡ�3G/4G USIM3G/4G USIM ���İ�ȫ�Է�������

������������ʱ�᳡�����ͨ4G�ǿ϶�Ī���źš��������ý��ͬ��Ҳ�ױ�ʾ���᳡����Ӫ�̵��ź�“���κܺ�”���������ѣ���ս�ľ���

4G�ÿ찡��һ��С�������ͳ��ˡ�������USIM���İ�ȫ��������أ�������µĸ��ƿ�——���˸��ƿ����������á�����“ת��”��so easy!˹ŵ��ͬѧ�������������ٷ����������ڽ�����SIM�����̡�

���ڵ�2G�������Ȩ�����α��վ����Ȩ�㷨�����ʹ���©���������·�����dz�������ǧ���ٿװ���

���ڵ�3G/4G���ļ�Ȩ�㷨����AES-128+ѭ����λ+����û������©����˫���Ȩ������SQN����֤ͬ���ԣ�������������������֤ͨ�ŵ������ԡ������������·����ʱ……���ݹ۲��������������ص㣬���ܹ��ƶϳ������㷨�������Ϣ��û��������ͨ�����ķ������������Լ����㷨�Ľ�����ʵ���ϣ��豸�ĵ�š����ġ�ʱ�䡢�������¶ȵ��źŶ�����·�����ľ���Ŀ�ꡣ

����USIM���İ�ȫ�����ǰһ��SIM�����Ÿ��ߵİ�ȫ��Ҫ�������ӿ����ķ�����ƣ�������רҵ�İ�ȫ�Բ��Եȵȡ�

11.�ٳ����˻�

�������˻�Խ��Խ���ˣ��ʾ������˻��Ϳ���������齨���˻��ֶ�……

���ư�ñ��Rayxcp����˵ͨ��ң������Wi-FI������������ʵ�ֶ����˻������ֲٿأ�����ͨ��������ֻ�APP������Ҳ����ʵ�ֶ����˻��Ŀ��ơ�ǿ������˻�������ȫ��Ȼ��ô�����Ѿ�ȡ����ROOTȨ�Ķ�����ߣ�����ϵͳ�Դ�����ǽ�ܹ���϶����˻��������ٿأ�ʵ�ֶ����˻���“�ٳ�”��

���˻���ȫ��ʾ��

1��ͨ���ŵ���Ҫ���ܲ�����������֤��

2���ر�ϵͳ�����ʵ�ֶ�ϵͳ���ܽӿڵļӹ̣�

3�������ڵײ���У�顣

12.�������µ��ư�ȫ������ݣ�һ���������ֵ�ʵ����ʾ

�ڿ��Ƿ���������Ӱ����ô��?��ñ��Only_Guest(����Ļ�������)������ط���ǰ�������˲��Ժ���ʾ(��ʾ������ƵƵ�Ⱦ�׳��)���ڲ�����“�׳�”;���Ƴ���ļ�ء���������Ͷϵ硢����ʱ��;������Ϣ�����ѯ;���罻����“DZˮԱ”ʵ����������(������������ֻ�����������������ͨ�������ڲ�ͬ��վע������������ǩ������“������”��������Ȼ�ܹ�ʵ��“��������”)�ȵȵȵ�……(1.������ʾ���ݱȽ����У������������������2.��ʾ������ij��ͷ�ֻ���ˮ���ֻ�����������)�������ƶ˵����ݰ�ȫ������Ȼ�Ͼ�������Ͼ��İ�ȫ���ư�ñ��Ҳû��̫�õķ���������ֻ��Ŭ�����������ȫ���죬�������Ժ���ת�ưɡ�

��������Ȥ�Ļ�����

a.���°�ñ�����ʣ�“����ô�ţ����ǹ��Լ���������ȫ��”

Only_Guest(�����ŷ�����ʽ)�ش�֮ǰ��̸��������ʱ�������˺ܶ�ߴ��ϵĶ����������Ҵ��ֻ���������ֻ���λ�����������ʾ��Ƶ�м�ʮ�����������Ƿ�����Щ�������ʺϹ��ڿ��ţ�������ʾ�Ķ������û����ô���С�

b.���°�ñ�����ʣ�“������в������”

Only_Guest(��˿��ñ��ʽ)�ش�Ŀǰ��û�С���Ҫ����һ����

С������Only_Guest���ݽ�������ƵƵ����ơ�ƣ���̨ʱ��˳����һƿ����ʱ��Ȧ����Ů����ʾϣ������ƴ�ơ�

13.�ڿʹ��ǵ�“����̯”

(����ؽ�ǿ�����ġ�TT����ӯ�����������꿻�����д�)

��ţ�IJ������ˣ�6λ��ȫ�����ֳ�����ñ���ǰ���һ���й����簲ȫ��“����̯”�����Ƿֱ��ǣ�CIH����֮����ӯ��(�й�̨��)��̨��ڿʹ��HITCON��ʼ��TT(�й�̨��)��Ucloud��ʼ�˼�꿻�(�й���½)�����ƴ�ʼ�˽���(�й���½)��������ϻ������(�й���½)��IBM��ȫ�ܹ�ʦ��д�(�й�̨��)��

“�ҿ�������������������������”�� CIH����֮����ӯ����̸�������дCIHʱ����̬ʱ����������“ˬˬˬ��ˬ��”�������һλ�ڿ���ս�����ɹ�����뷨�����뵽���Ǽ�������ս�ijɹ������������ԣ�֮����ɵ�Σ�����ɴ��û���뵽���ڿ͵ıر�������Ҫ�м��͵���������ģ��ڿ�Ҫ�ܹ��͵�ס��į��Ҫ����Ȥ��ϲ������Ҫ��һ���������

HITCON��ʼ��TT��Ϊ�ڴ�������������“û�к����”��û�в���ȫ��ϵͳ��ֻ�в���ȫ���ˡ�TT̸�������Ƶĺ������̣������������ĺڿͲμ�HITCON������

Ucloud��ʼ�˼�꿻�“̹��”�ڿ�Ȧ�������̫�࣬������2005������˳�����Ѱ��ͷ�������Եĵط����д�ҵ���������ڵ���Ucloud�������ڿ��ǽ����ɳ���“��˾��ȫ���ص����ڹ�˾��Ӫ�ܼ�İ�ȫ”��“ʧҵ”��Σ��������ط�չ���谭֮һ���ƶ�“�ھ�”�û����жϡ��������������Ҫ���ں����ķ�Χ�ڽ�����ս�����Ǻڿ͵ľ���

���ƴ�ʼ�˽��ģ�һ��“���þ������Ա”���ˡ������Ƶij��Ծ���ϣ���ô�Ҷ��ܹ��˽ⰲȫ��

IBM��ȫ�ܹ�ʦ��д↑��Ц��˵“�������˺ڿͣ��������ǰ�ñ�����˴��ڵļ�ֵ”��

������ϻ��������Ϊ“��ȫ���й����DZ�������”����ȫ��ҵ���п�Ϊ��

һ��˼��

���ֻ��һ�㣬��Ϊ�������ࡢ�������ࡢѧϰ�����࣬Ȼ���һ����֤��֪“ij����Ϊ������һö��֤�ϡ�”

��������Ĵ�ᣬ˼�����ϣ���������һ�μ��е��˱��δ�������“ͻ��”�����ϡ�ʵ���ϣ�����а�ñ�������ԡ���֤��һ�������ڴ��Ƽ��еİ�ȫ������������ͻ�������İ�ȫ˼������ñ��������ͼͨ����ͬ��������ͬ��ά�ȣ���������ȥ��ʶһ��ȫ�µİ�ȫ���硣��ˮ�������������ȫͬ��֮����ȫ��˼��ͬ��֮��

�ڿ͡����ͣ���ñ�ӡ���ñ�ӣ�����䡢����䣬����������Ѹ���������ֽ������������Ϊһ�壬�γ�һ�������̼�������Ϊ���ܡ�ȫ�µ����磬��ȫ�����þ���������������ܹ������ķ�չ������ǧ��֮�̻�����Ѩʱ�̵ij��֡�

(���α༭��admin)